La Cámara Nacional Electoral (CNE) advirtió sobre un correo electrónico falso (objeto de estafas) que comunica la designación de autoridad de mesa en la que se requiere acreditación de identidad o exención a concurrir el próximo 22 de octubre.

A la vez, indicó que el nombramiento de las autoridades de mesa lo realiza la Junta Electoral de cada distrito, a través de un telegrama, notificado por el Correo Argentino.

En el telegrama se informan las vías de comunicación con la autoridad electoral, señaló la CNE en un comunicado.

Para aceptar y confirmar la designación de autoridad de mesa o solicitar la excusación de su designación, a través de la página web, se debe ingresar al link https://www.padron.gob.ar/cne_autoridadesdemesa/

La Cámara Nacional Electoral advierte a la ciudadanía sobre un correo electrónico falso que comunica la designación de autoridad de mesa en la que se requiere acreditación de identidad o exención a concurrir.

— Cámara Electoral (@CamaraElectoral) October 17, 2023

¿Qué es el Phishing y cómo evitar caer en estafas?

El phishing es una técnica que tiene por objetivo “engañar a las personas para que revelen su información personal y confidencial, ya sean contraseñas, números de tarjetas de crédito o información bancaria”, explica Agustín Merlo, investigador en ciberseguridad.

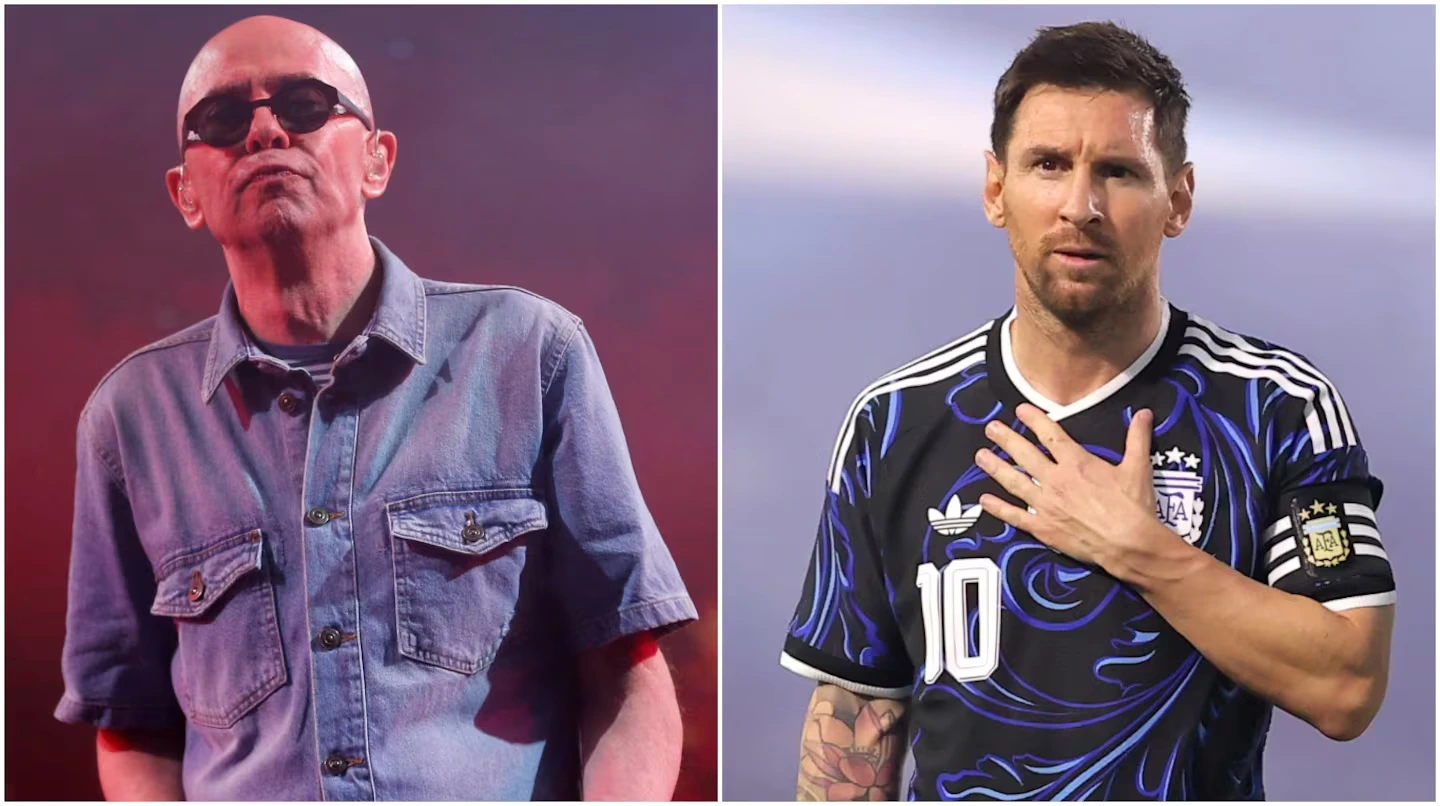

“Este tipo de phishing es común debido a su potencial para engañar a los usuarios con promesas de ganancias rápidas y fáciles, al igual que en otros casos se aprovechan de la urgencia para obtener beneficios financieros de manera rápida. También, para que parezca más real, utilizan la imagen de portales de noticias y personas confiables para engañar más al lector y para que no desconfíe del sitio en dónde está leyendo esta información”, contextualiza el experto.

Según datos de Avast, compañía especializada en inteligencia de amenazas, los casos de este tipo de estafas crecieron un 40% de un año a otro y en algunos casos se reflotaron estafas que imitan a páginas web de conocidos medios de comunicación.

El padrón electoral, objetivo de los estafadores junto con el registro de infractores (el sitio para corroborar si no se votó en alguna elección), es una de las páginas más imitadas. Y esta semana, las búsquedas por “dónde voto”, “padrón electoral” y “registro infractores” son de las más realizadas.

Acá, cómo identificarlas y cuáles son los dos sitios reales para no caer en la trampa.

Padrón y registro de infractores truchos

“La estafa más común que podemos encontrar son sitios falsos simulando ser los del padrón, ya sea para consultar dónde votamos o para chequear si estamos en infracción por no ir a votar. Por lo general estos sitios son publicitados en buscadores para que tenga mayor alcance la estafa”, explica el investigador.

“Hasta el momento los sitios que más están clonando son los de multas por no votar, los mismos piden en un principio que ingreses tus datos y luego ‘genera’ una boleta la cuál para pagarla solicita que ingreses los datos de tu tarjeta. En algunos sitios de consulta del padrón vimos la misma metodología”, sigue.

En este sentido es clave tener en cuenta que estos son los dos sitios oficiales del Gobierno, tanto para consultar el padrón electoral como para chequear el registro de infractores: identificar las direcciones web (URL) ayuda a no entrar a sitios que podemos terminar lamentando.

Registro de infractores: https://infractores.padron.gob.ar/

Padrón electoral: https://www.padron.gob.ar/

Medidas para no caer en estafas

A pesar de que las direcciones apócrifas se renuevan constantemente, el consejo más repetido es siempre el mismo: identificar el link legítimo y, en todo caso, guardarlo como favorito en el navegador.

“Es recomendable ingresar siempre al sitio tipeando la URL por nuestra cuenta, en caso de buscarlo a través de motores de búsqueda, evitar los enlaces patrocinados”, explica Merlo.

Esto también es clave porque Google tiene un problema muy grande con enlaces patrocinados (los que aparecen arriba de todo) que llevan a contenidos maliciosos.

“Ante sospechas de haber caído en una de estas estafas, es recomendable contactarse con el Banco para bloquear y reponer las tarjetas”, cierra el experto.

Además, durante octubre, mes de la ciberseguridad, distintas compañías de la industria aprovechan para difundir una serie de consejos que, por más que se repitan una y otra vez, no está de más recordarlas. Una de ellas es Check Point Research, que la semana pasada publicó los siguientes puntos clave:

- Utilizar contraseñas seguras y un administrador de contraseñas: las contraseñas comprometidas son responsables del 81% de las infracciones relacionadas con hackeos. Es un recordatorio de que usar contraseñas seguras es una de las formas más fáciles de proteger cuentas y mantener segura la información. Por esto es importante asegurarse de crear una contraseña segura, evitar la reutilización de contraseñas y utilizar un administrador de contraseñas.

- Habilitar la autenticación multifactor (MFA): según Microsoft, habilitar MFA puede hacer que un usuario tenga un 99% menos de probabilidades de sufrir un ciberataque. ¿Por qué? Porque MFA requiere una combinación de dos o más autenticadores para verificar la identidad antes de que se otorgue acceso a la cuenta. Incluso si un ciberdelincuente descifra una contraseña, debe cumplir con el segundo requisito de autenticación para poder acceder a la cuenta. MFA solicita: algo que el usuario sabe, ya sea un número PIN o una contraseña; algo que el usuario tiene, puede ser una aplicación de autenticación o un mensaje de texto de confirmación en el teléfono; y algo que el usuario “es”, ya sea un escaneo de huellas dactilares o reconocimiento facial.

- Actualizar el software: antes de presionar instintivamente el botón «recuérdamelo más tarde», es importante comprender la importancia de las actualizaciones de software. Los proveedores de tecnología publican actualizaciones de software para corregir fallas de seguridad urgentes, y no mantener su software actualizado podría dejarlo desprotegido.

- Reconocer y denunciar el phishing: el phishing implica que actores maliciosos envíen mensajes haciéndose pasar por una persona o entidad de confianza, y es la forma más común de delito cibernético. “Si algo parece sospechoso, confíe en su instinto”. Los signos reveladores de phishing incluyen: lenguaje urgente o emocionalmente atractivo, una sensación de urgencia para hacer clic de inmediato, solicitudes de envío de información personal o financiera, archivos adjuntos inesperados, URL acortadas que no son de confianza, direcciones de correo electrónico que no coinciden con el supuesto remitente.

- Reportar spam: En los casos en que el mensaje se haga pasar por una organización de confianza, se puede notificar a la organización utilizando la información de contacto que se encuentra en su sitio web oficial. Cabe recordar que este es considerado el tipo de ataque más costoso en 2022, con un promedio de 4.91 millones de dólares por víctima.

“En una estrategia de ciberseguridad de prevención de ciberataques es clave capacitar y concientizar activamente a los usuarios, siendo puntos claves el cómo identificar phishing, tener claro el objetivo de los ataques de ingeniería social, el impacto en la organización y que realizar al momento de recibir este tipo de ciberataques. Esta formación combinada con tecnologías de prevención de phishing hacen que la efectividad de este tipo de ataques disminuya drásticamente”, cierra Alejandro Botter, gerente de ingeniería de Check Point para el sur de Latinoamérica.

Fuente: Télam y Clarín.

ADEMÁS EN NEA HOY:

Massa enviará un proyecto de ley para que PreViaje sea una “política permanente”